Guía para empezar a usar Tor

The Onion Router, más conocido como Tor, es una herramienta que busca salvaguardar nuestra identidad en la red.

En esta breve guía daremos una referencia sobre el uso sencillo de una red que garantiza un buen nivel de privacidad en nuestras conexiones. En esta ocasión queremos ofrecer los pasos más básicos para su empleo.

De manera recurrente, el protocolo Tor salta a primera línea de la información generalista casi siempre de manera negativa. Se habla de el uso menos ejemplar de esta red, como si el comportamiento delictivo fuera inherente no de los individuos sino de los instrumentos que emplean, y esto suele servir como excusa para los que pretenden erigirse en guardianes de una seguridad que siempre termina amparando algún negocio o intento de control ciudadano.

Frivolizar a propósito de la web profunda y sacar algún ejemplo de pedófilos o narcotraficantes parece ser excusa suficiente para los que recurren al argumento de la seguridad para justificar la censura o el espionaje.

Sin la colaboracion de una serie de organizaciones e individuos, que ceden parte de su ancho de banda para encaminar las comunicaciones, esta red no sería posible. Cada vez somos más conscientes de que entidades gubernamentales y empresas acechan nuestras comunicaciones con diversos fines.

Legislaciones como CISPA, podrían significar el fin de toda clausula de privacidad en empresas cuya razón social esté radicada en Estados Unidos, lo que significa prácticamente su totalidad.

Las inquietudes a propósito de noticias acerca de cómo nuestras comunicaciones pueden ser intervenidas se han visto reflejadas en muchos comentarios de nuestros lectores que apuntaban en la dirección de proteger su privacidad.

Partiendo de la idea de ofrecer unas pautas sencillas para añadir una capa extra de protección y anonimato a nuestras comunicaciones hemos pensado en ofrecer esta pequeña guía.

En ella emplearemos el paquete que incluye un navegador integrado y todas las herramientas esenciales.

Instalando Tor

La característica que hace más atractivo el uso de Tor es su capacidad de ofrecernos un nivel de anonimato a través de una red bastante grande sin demasiadas complejidades técnicas. La idea es que cualquier persona sin excesivos conocimientos técnicos pueda utilizar esta red para que sus comunicaciones se hagan difíciles de rastrear e intervenir.

Para conseguir este objetivo inicial Tor ha desarrollado un software específico que funciona de forma integrada y sencilla.

En nuestra referencia, vamos a centrarnos en el paquete más sencillo que se nos ofrece.

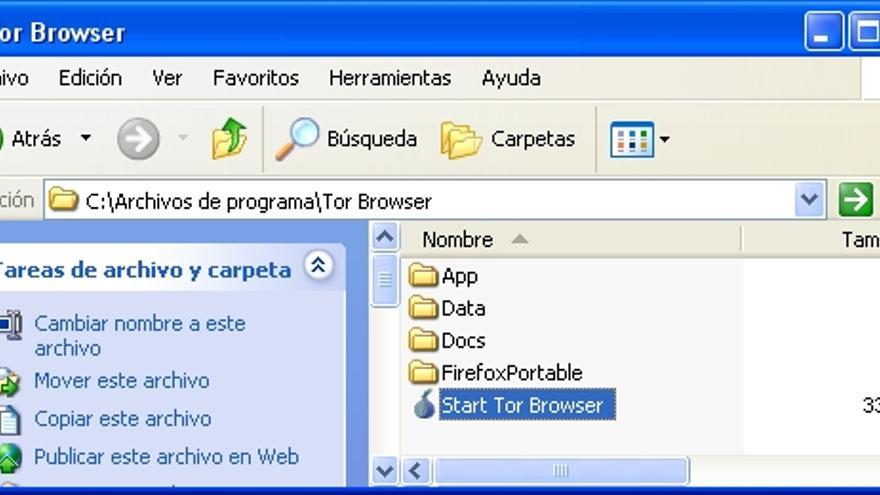

El paquete integrado en una versión portable denominada Tor Browser Bundle que puede ser empleada en los principales sistemas operativos Windows, Mac OSX 32 bit o 64 bit y Linux en versiones 32 bit y 64 bit.

La principal ventaja que nos ofrece es la posibilidad de ejecutarlo desde cualquier lugar y poder llevarlo en nuestras memorias USB sin tener que prestar especial atención a configuraciones u otros aspectos.

Una vez descargado Tor Browser Bundle, nos lo descomprimirá en el directorio que prefiramos. Una vez en este, veremos una serie de directorios y un ejecutable, en Windows " Start Tor Browser". Una vez ejecutado nos despliega un panel.

Vamos a describir el uso del navegador integrado.

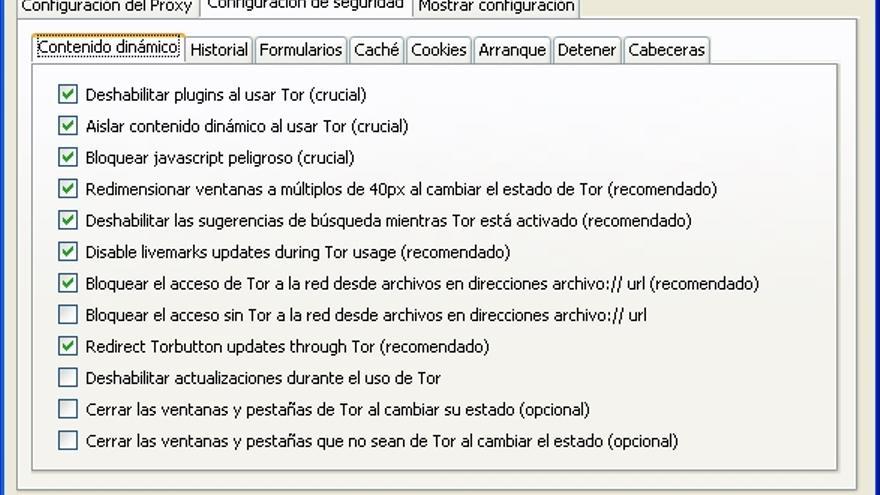

Este ya trae integradas varias herramientas que emplean una versión portable de Firefox, con el Panel de control Vidalia, HTTPS Everywhere (creado por la EFF) y NoScript, que permite bloquear JavaScript, Java y Flash.

Con ellas tendremos más que suficiente para garantizar unos niveles bastante elevados de seguridad en nuestra navegación sin que esta se vea entorpecida ni ralentizada.

Uso básico de Tor

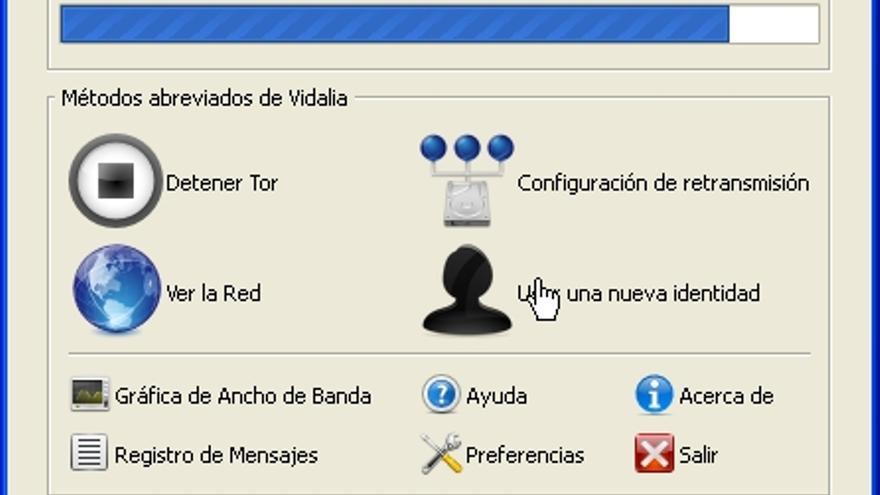

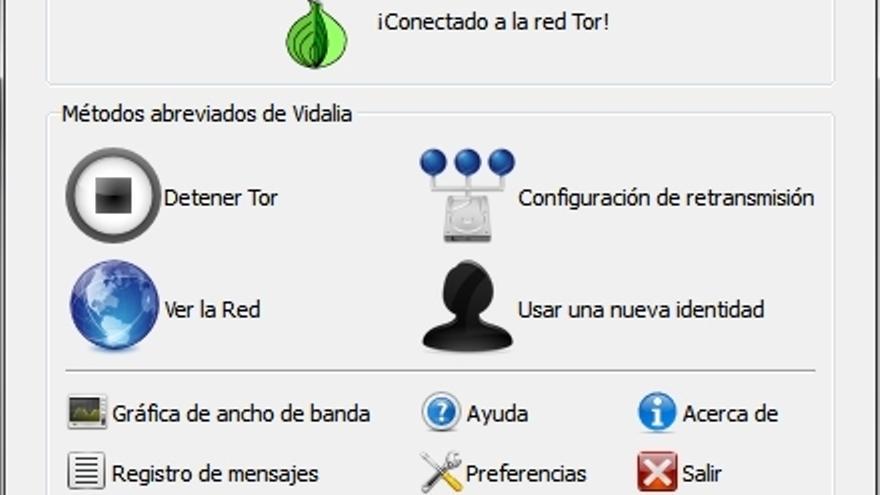

Una vez incitado pulsado Start Tor Browser, nos aparecerá el panel de control Vidalia. Mediante este panel tenemos acceso a los principales componentes de esta herramienta.

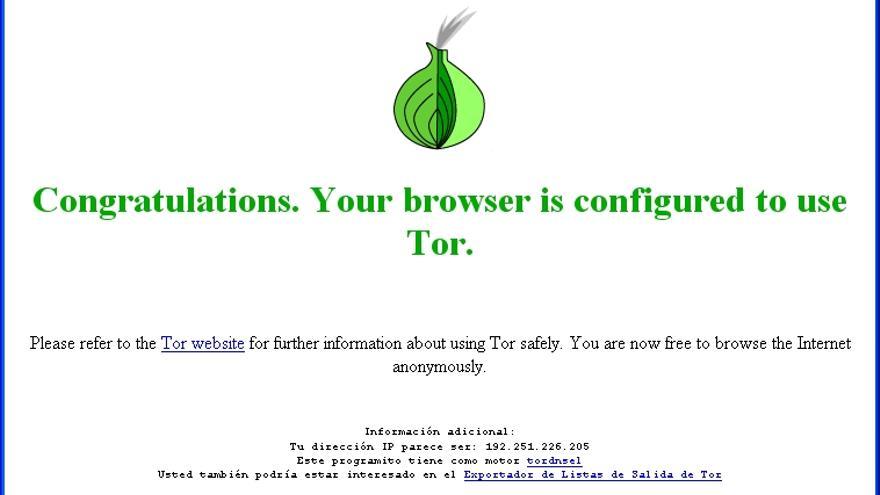

De forma automática nos conecta a la red Tor y nos carga el navegador Firefox portable incluido con todas las características que hemos indicado.

En la primera página que nos abre, veremos que se conecta a la web de Tor que comprueba si nuestra versión es correcta y está actualizada y nos muestra la IP que tenemos en este momento a través de su red. Desde este momento podemos navegar sin mayor problema.

A pesar de esto debemos tener en cuenta que la mayor parte de plugins, códecs y scripts que son empleados usualmente se encuentran debilitados por defecto , por lo que partes generalmente accesorias de las páginas que visitemos a través de esta red pueden no aparecer.

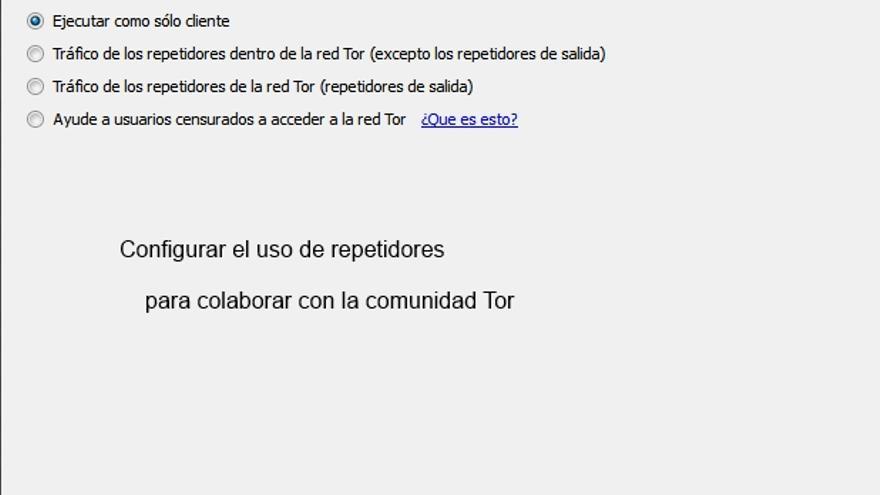

Si nos animamos, podemos variar las configuraciones prefijadas para aumentar los niveles de filtrado o formar parte de la comunidad aceptando ser repetidor de otros.

Incluso esta versión de Tor incluye herramientas para conocer qué pasarelas estamos empleando y qué ancho de banda nos ofrecen.

Así podemos cambiar de conexión puente y obtener una nueva IP con solo pulsar “ usar nueva identidad”. También podemos observar cuáles son y desde dónde comparten estos repetidores.

Las cookies son uno de los aspectos que quizás más tengamos que tener en cuenta. Si en nuestra navegación convencional no las hemos eliminado, la existencia de estos elementos puede revelar nuestra identidad al ser cargadas.

Lo más recomendable es que los navegadores instalados estén configurados para eliminarlas.

En caso de duda, aplicaciones de limpieza como CCleaner las eliminarán antes de iniciar nuestra sesión con Tor.

Las cinco reglas usando Tor

- Usar el navegador Tor. Tener especial cuidado de no salir a la hora de pulsar en ciertos enlaces. Una vez fuera del entorno asegurado por Tor volvemos a estar expuestos.

- No habilitar ni instalar ningún plugin. Por defecto envían y reciben información que puede no estar cifrada. Muchos de estos comprometen nuestra privacidad abiertamente.

- Usar las versiones seguras de todas las páginas mediante el protocolo HTTPS. Con ese encabezado deben ir siempre nuestras direcciones y si no lo brindan hay que forzarlas con HTTPS Everywhere que viene instalado en el paquete y utiliza el uso cifrado mediante HTTPS. Para comprobarlo solo hay que observar en la barra de direcciones que siempre empiecen por https://

- No abrir ningún documento descargado mientras tengamos conexión abierta. Documentos en formato DOC y PDF son muy susceptibles de contener enlaces y vulnerabilidades que pueden conectarnos a internet mediante una ruta no cubierta por Tor. La recomendación más sencilla es la de permanecer desconectados a la hora de abrir este tipo de ficheros.

- Tor emplea conexiones-puente para dificultar el rastreo de IPs. Sin embargo, el uso de Tor sí que puede ser detectado. Cuanto más intermediarios haya entre la conexión de entrada y la de salida, los saltos que da nuestro paquete de datos hasta que llega al servidor final, más difícil será detectarlo. Por ello formar parte de la red de puentes es una buena idea para facilitar a otros usuarios de la comunidad un acceso como el que queremos para nosotros mismos.

Para ampliar nuestro conocimiento

Aquí solo hemos apuntado las cuestiones más básicas.

En internet existen multitud de recursos y lugares donde se nos explica de forma muy detallada el uso de Tor.

La propia página del proyecto nos brinda las herramientas mas básicas para su uso.

Asimismo, organizaciones activistas como la Electronic Frontier Foundation o el proyecto Security in a box nos brindan detallados tutoriales y herramientas complementarias para tener una experiencia más segura y controlada por nosotros mismos a propósito de nuestra navegación.

Existen múltiples herramientas como Tails, una distribución completa preparada para usarse como Live CD o con memorias USB e incluso una aplicación Android denominada Orbot, muy recomendable si empelamos redes wifi públicas.

Navegación Anónima con Tor

Cuando nosotros navegamos de forma anónima o a través de una VPN suele suceder que la conexión pierde velocidad.

Lo cierto es que hasta donde se la única forma de tener una transferencia decente es abonando.

Hoy di con un servicio que tiene por objetivo justamente que no suceda tal cosa y es libre, gratuito y multiplataforma.

Como dicen ellos tus comunicaciones se transmiten a través de una red distribuida de repetidores. Estos están en todo el mundo y son usuarios voluntarios.

De esta forma se hace muy difícil saber para los sitios que uno visita cual es específicamente tu posición física. Trae en su paquete todo lo necesario para esto:

- Navegadores Web.

- Clientes de Mensajería

- Aplicaciones de acceso remoto, y varias más.

Entre esas tantas por ejemplo encontramos a Vidalia que sirve para monitorear y visualizar toda la red Tor. Permite iniciar y detener el servicio, así como también visualizar el ancho de banda.

Luego contamos con obfsproxy que sirve para eludir la censura. Los “censuradores”, que suelen controlar el tráfico entre el cliente y el puente, van a ver el mismo con un aspecto inocente en lugar del de Tor real.

También llamo mucho mi atención Orbot que sirve para hacer todo lo que mencione antes pero a nivel telefonía móvil.

O sea uno puede acceder a la Web desde su teléfono sin ser detectado por la compañía. Por supuesto trabaja con Android.

En resumidas cuentas también quisiera destacar que a diferencia de otros servicios, aquí la velocidad es bastante mas decente.

Link: Tor.

Por qué necesitas TOR

Repetidas veces he sugerido el uso de Tor para navegar por Internet de forma anónima. Repasemos las últimas:

- ANDROID: navegación anónima con Tor y Firefox.

- Como evitar filtros de Internet en la escuela o la oficina.

No pararé de escribir sobre este tema hasta que toda la gente que me sigue habitualmente tenga un conocimiento lúcido y práctico sobre esta formidable herramienta. Para que utilizarlo o no sea simplemente una cuestión de preferencias personales.

Primer concepto, de todos sabido pero nunca suficientemente comprendido: al navegar por Internet o al enviar un correo electrónico o cualquier otro dato a través de la red resulta extremadamente fácil saber qué has mandado y desde dónde lo has hecho.

Incluso aunque envíes los datos encriptados sigue siendo igual de fácil saber desde dónde los has enviado.

Dicho de otra forma, se puede saber con muchísima exactitud dónde vives.

De una forma muy casera te lo he mostrado aquí: sé dónde vives.

Puedes creerme si te digo que es posible saber hasta la calle y el número del portal en que te encuentras. Y, aunque no se pudiera, al conocer tu proveedor de Internet sería fácil (para la policía, por ejemplo) requerir los logs de conexiones a la empresa y pillarte sin problemas.

Dirás: bueno, pero todo esto le afectará a quienes hagan cosas malitas por Internet.

Te digo: no necesariamente. Basta con que te dediques, por ejemplo, a criticar a tu gobierno (con razón o sin ella), a convocar movilizaciones, ha hablar con determinadas personas... Ni siquiera eso, constantemente tu actividad es monitorizada (no es una paranoia).

- ANDROID: navegación anónima con Tor y Firefox.

- Como evitar filtros de Internet en la escuela o la oficina.

No pararé de escribir sobre este tema hasta que toda la gente que me sigue habitualmente tenga un conocimiento lúcido y práctico sobre esta formidable herramienta. Para que utilizarlo o no sea simplemente una cuestión de preferencias personales.

Primer concepto, de todos sabido pero nunca suficientemente comprendido: al navegar por Internet o al enviar un correo electrónico o cualquier otro dato a través de la red resulta extremadamente fácil saber qué has mandado y desde dónde lo has hecho.

Incluso aunque envíes los datos encriptados sigue siendo igual de fácil saber desde dónde los has enviado.

Dicho de otra forma, se puede saber con muchísima exactitud dónde vives.

De una forma muy casera te lo he mostrado aquí: sé dónde vives.

Puedes creerme si te digo que es posible saber hasta la calle y el número del portal en que te encuentras. Y, aunque no se pudiera, al conocer tu proveedor de Internet sería fácil (para la policía, por ejemplo) requerir los logs de conexiones a la empresa y pillarte sin problemas.

Dirás: bueno, pero todo esto le afectará a quienes hagan cosas malitas por Internet.

Te digo: no necesariamente. Basta con que te dediques, por ejemplo, a criticar a tu gobierno (con razón o sin ella), a convocar movilizaciones, ha hablar con determinadas personas... Ni siquiera eso, constantemente tu actividad es monitorizada (no es una paranoia).

Existen filtros que los gobiernos utilizan para detectar actividades sospechosas, sondear el estado de ánimo de la gente en las redes sociales, censurar informaciones. Sí, todo eso pasa en la vida real.

Imagina que te descargas un archivo y por esas cosas de la vida terminas como chivo expiatorio para aplicar "castigos ejemplares" a los "piratas".

Sigo: monitorizando tu actividad en Internet grandes empresas de marketing hacen enormes negocios clasificándote de determinadas formas. Los anuncios que visualizas introducen notas en tu máquina para saber qué es lo que haces.

Segundo concepto, la parte positiva.

- Eres una persona a la que no te vendría nada bien ser localizada: testigo de un juicio, víctima de abusos, famosill@. Evitar que te rastreen por Internet debería ser obligado para ti.

- Vives en un país que censura Internet: obviamente amas la libertad, querrías navegar sin restricciones y, por supuesto, sin que los censores sepan quién eres ni dónde están.

- Deseas compartir información sensible que podría molestar a determinados criminales, empresas, gobiernos.

- Simplemente eres una persona a la que no le gusta ser monitorizada ni por un gobierno, ni por un buscador de Internet ni por tu propio proveedor de Internet.

Pues para eso está TOR

Un programa que te vuelve anónimo. Usándolo se necesitaría un esfuerzo ingente para saber quién eres o dónde estás.

Usando Tor los paquetes de información no solamente viajan encriptados sino también de forma totalmente aleatoria entre los nodos de la propia red Tor.

Imagina que te descargas un archivo y por esas cosas de la vida terminas como chivo expiatorio para aplicar "castigos ejemplares" a los "piratas".

Sigo: monitorizando tu actividad en Internet grandes empresas de marketing hacen enormes negocios clasificándote de determinadas formas. Los anuncios que visualizas introducen notas en tu máquina para saber qué es lo que haces.

Segundo concepto, la parte positiva.

- Eres una persona a la que no te vendría nada bien ser localizada: testigo de un juicio, víctima de abusos, famosill@. Evitar que te rastreen por Internet debería ser obligado para ti.

- Vives en un país que censura Internet: obviamente amas la libertad, querrías navegar sin restricciones y, por supuesto, sin que los censores sepan quién eres ni dónde están.

- Deseas compartir información sensible que podría molestar a determinados criminales, empresas, gobiernos.

- Simplemente eres una persona a la que no le gusta ser monitorizada ni por un gobierno, ni por un buscador de Internet ni por tu propio proveedor de Internet.

Pues para eso está TOR

Un programa que te vuelve anónimo. Usándolo se necesitaría un esfuerzo ingente para saber quién eres o dónde estás.

Usando Tor los paquetes de información no solamente viajan encriptados sino también de forma totalmente aleatoria entre los nodos de la propia red Tor.

No hay forma de saber su origen y ni siquiera el orden en el que son emitidos.

Además, cada trozo del mensaje se encripta de una forma diferente. Solamente la máquina que recibe y la que envía tienen el paquete completo y en orden.

La información que viaja a través de la red Tor se organiza por capas y esto es lo que ha servido para denominar al conjunto... Onion Network (la Red Cebolla)

Usando Tor puedes navegar por la Internet que conoces desde siempre. La única diferencia si visitas, por ejemplo Google, usando Tor es que éste no tendrá capacidad para recopilar ninguna información sobre ti.

Pero también puedes acceder a una parte más oscura: La Internet Profunda. No es algo necesario para la gente normal, excepto que tengas la necesidad de organizar, por ejemplo, puntos de encuentro para reuniones clandestinas o te muevas decididamente en el mundo de lo ilegal en su más amplio espectro. No voy a profundizar en ello por el momento.

La información que viaja a través de la red Tor se organiza por capas y esto es lo que ha servido para denominar al conjunto... Onion Network (la Red Cebolla)

Usando Tor puedes navegar por la Internet que conoces desde siempre. La única diferencia si visitas, por ejemplo Google, usando Tor es que éste no tendrá capacidad para recopilar ninguna información sobre ti.

Pero también puedes acceder a una parte más oscura: La Internet Profunda. No es algo necesario para la gente normal, excepto que tengas la necesidad de organizar, por ejemplo, puntos de encuentro para reuniones clandestinas o te muevas decididamente en el mundo de lo ilegal en su más amplio espectro. No voy a profundizar en ello por el momento.

Si quieres saber algo más sobre esto podrías visitar la entrada de la Wikipedia sobre este tipo de direcciones: .onion.

Basta con que sepas que Tor puede ser una herramienta muy útil para ti y para tu privacidad.

Basta con que sepas que Tor puede ser una herramienta muy útil para ti y para tu privacidad.

Etiquetas: Internet

No hay comentarios:

Publicar un comentario